【紧急预警】Dify 用户速看:Next.js 爆 CVSS 10.0 核弹级漏洞,已被真实验证攻击

摘要: 今天必须给所有私有化部署 Dify 的同学敲一次警钟。…

今天必须给所有私有化部署 Dify 的同学敲一次警钟。

如果你的 Dify 管理后台暴露在公网,请务必花 1 分钟时间读完,并尽快处理。 因为这一次,真的是 满分 10.0 的核弹级安全漏洞。

中午的时候,在群里,有人反馈RSC漏洞,并且已经复现了,我在dify官方看了下,当时还没有修复。

⚠ 用于生产环境的同学请尽快更新!

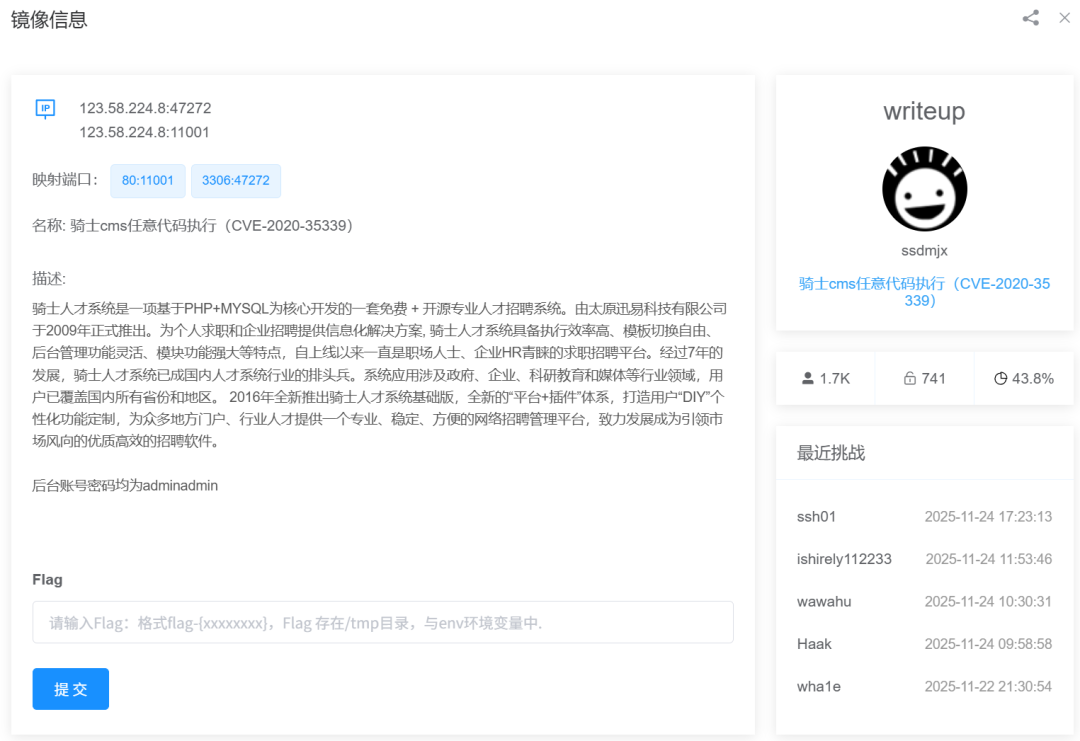

内网部署还好一些,但只要是对外服务的,一定要马上处理。下面是大模型对漏洞的总结截图,大家也可以看看👇

发生了什么?

Next.js 被曝出 CVE-2025-55182 高危漏洞,官方评分直接拉满:CVSS 10.0。

这个漏洞的危险程度非常明确:

• 无需登录:攻击者不需要任何账号 • 无需权限:不需要访客、用户、令牌、Cookie • 可直接 RCE:构造特定 payload 就能在服务器执行任意代码 • POC 已公开:攻击方式已经在互联网上流传 • 扫描器已开始全网爆扫:基本属于“拖一天都算晚”的级别

而 Dify 管理后台是基于 Next.js 构建,这意味着:

旧版本 Dify = 完全暴露在攻击面上,而且已有真实攻击验证。

这个漏洞为什么这么可怕?

漏洞根源来自 Next.js 基于 React Server Components (RSC) 的服务端执行机制。

简化理解:

• RSC 会在服务端执行组件逻辑 • 输出序列化的 payload • 浏览器再解析还原 UI • Next.js 会负责解析和调度这些数据

只要攻击者能构造恶意 payload,让解析链路被绕过,就可能:

👉 直接向服务端注入代码

👉 让服务器替他执行

所以官方直接判定为:

最高级别:远程代码执行(RCE)

这类漏洞通常是服务器“直接被接管”的级别。

Dify 官方已第一时间发布修复版

好消息是,Dify 团队动作非常快,已经发布了修复版本: Dify v1.10.1-fix.1

升级内容包括:

• React 升级至 19.2.1 • Next.js 升级至 15.5.7 • 完全覆盖 CVE-2025-55182 漏洞修复

社区版升级之后即可规避风险。企业版请等官方推送。

你是否受影响?

满足以下任意一条,都属于高风险:

• 管理后台 暴露在公网 • Next.js 版本位于 15.5.0 ~ 15.5.6 • 没有配置反向代理、访问控制、白名单等保护措施

必须立即做的两件事

**1)立即升级 Dify 到 v1.10.1-fix.1

如果你使用 docker-compose:

docker compose pull

docker compose down

docker compose up -d如果是 Kubernetes:

只需要更新镜像标签即可。

**2)不要“裸奔”!务必加安全防护

无论你是开源版还是企业版,都强烈建议:

• 使用 Nginx / Traefik 做反向代理 • 能不暴露公网就不要暴露公网 • 设置 IP 白名单(allowlist) • 添加 Basic Auth 或网关级认证(特别是 console) • 禁止 /console、/api直接暴露到互联网

请把 Dify 管理后台当成企业内部系统,而不是开放服务。

最后总结(务必重视)

• 这是 CVSS 10.0 的实打实 RCE 漏洞 • 攻击不需要登录、不需要权限 • POC 已公开,全网正在扫 • Dify 基于 Next.js,旧版本均受影响 • 官方已发布修复版,升级即可完全规避风险

如果你负责内部知识库、Agent 平台、大模型平台等关键服务——

请马上升级,并加好安全防护,不要给攻击者留任何窗口期。